英语原文共 7 页,剩余内容已隐藏,支付完成后下载完整资料

隐藏流:针对P2P文件共享服务的隐写方法

Paweł Kopiczko, Wojciech Mazurczyk, Krzysztof Szczypiorski

Warsaw University of Technology, Institute of Telecommunications Warsaw, Poland

e-mail: P.Kopiczko@stud.elka.pw.edu.pl, {wm, ksz}@tele.pw.edu.pl

摘要:本文提出了隐藏流为流行的P2P文件传输服务BitTorrent网络新的隐写方法。它是基于修改的数据包的顺序对等的对等数据交换协议。不同于其他现有的修改数据包的隐写方法,它不需要任何同步。实验结果证明了它的原型系统的实现提供了高达270的B/S高隐写带宽同时有着传输失真小、难以探测的特点。

关键词:网络技术;信息隐藏;BitTorrent;信息隐藏;P2P

1 介绍

BitTorrent[1],[2],是在2001七月推出一个文件传输系统,是目前最流行的P2P(Peer-to-Peer)全球网络系统[3],允许用户以文件形式特殊的资源共享。2011年研究表明用户数超过1亿,BitTorrent流量约占所有P2P流量的94%,并负责对北美固定接入22%的日常交通[4],并呈逐年上升趋势。BitTorrent的成功主要源于两个因素:它的效率和开放性。BitTorrent是比传统的基于客户机/服务器的体系结构更有效。它允许对等的对等资源共享相同的资源,形成一个对等网络,然后集中在快速和高效的复制资源分配。值得一提的是,由于BT资源划分成许多碎片,一个同伴能够下载很多碎片,同时它不需要整个资源分享。此外,BT下载软件是免费的,很多客户的版本是开源的。这导致新的应用程序和技术的易于部署,因此,刺激进一步改进。

隐写术包含了所有的隐藏技术,嵌入秘密信息到这一消息的载体,在这样一种方式,通过隐藏信息的嵌入使载体改性不能“关心”的人。需要强调的是,三分之一方观察者不知道隐写程序对steganograms交换仍然隐藏。目前,网络隐写术是动态密写其中之一 [10]。作为秘密数据运营商,它利用网络协议和/或它们之间的关系去执行隐藏的通信。针对特定的网络协议TCP/IP协议栈提出了许多方法,例如,IP,TCP,UDP,等等。例如或整个服务,VoIP(Voice over IP)[11]。

每一个隐写方法的一个重要方面是对秘密数据的合适载体的选择。最优惠的秘密信息载体必须有2个特点:

(1)它应该是流行的,也就是说,使用这样的载体不应该被视为一个异常本身。越是这样的运营商在网络中的存在和利用,因为他们掩盖存在的隐藏通信。

(2)对隐藏信息的嵌入相关的载体改性不应该是“可见的”,第三方不知道隐藏程序。相反,典型的隐写方法,它利用数字媒体(图片,音频和视频文件)作为一个隐藏的数据覆盖(隐藏信息),网络通信协议的控制要素和隐写术利用基本的内在功能。因此,这些方法可能是难以检测和消除。

因此,由于其受欢迎程度和交通量,BitTorrent的流量是隐藏的数据载体的一个理想的候选人。在本文中,我们提出了信息隐藏的BitTorrent潜在机会的详细分析。

每个网络隐写方法可以通过三个特点。第一,隐藏多少秘密数据带宽描述一个能够发送使用特别的方法,每时间单位。其次,不可检测性,定义为一个无法检测隐藏在一定的载体。检测隐藏的最流行的方法是分析捕获的数据的统计特性和它们的载体的典型性能比较。最后一个特点是隐藏成本,它描述了通过隐藏信息的插入过程引起的载流子退化程度。隐藏的成本主要取决于载体的类型,如果它变得过大,它会导致更容易检测的隐写方法。例如,如果方法使用语音包作为一个隐藏的数据载体在IP电话中隐藏的目的,然后隐藏成本是在对话中降解的表达。如果隐藏的数据载体是该协议头的某一字段,则表示该协议的功能性,以及所提出的潜在损失。

每个网络的隐写方法,权衡之间总是最大限度地隐写带宽和剩余的未被发现的必要(和保持可接受的隐藏成本水平)。用户可以使用功能,等等。天真的利用方法和发送尽可能多的秘密数据的可能,但它同时提高风险披露。因此,他/她必须故意辞去部分为了隐藏带宽是察觉不到的。

我们还强调,网络隐写术可以利用的体面用户交换秘密的数据,例如,规避审查,提供记者和他们的信息来源或公司害怕企业间谍,但它也可以被入侵者泄漏机密数据或执行网络攻击的沟通渠道。这是通常的权衡,需要考虑在一个更广泛的信息隐藏的背景下,这是超出本文的范围。

本文其余部分的结构如下。第二部分介绍了BitTorrent的P2P系统的基础知识。第三节介绍了当前的研究状况,努力隐藏在P2P网络中,特别是在BitTorrent。第四节介绍提出的隐写方法:隐藏流,而在第五节中所得到的实验结果。最后,第六节总结我们的工作。

2 BitTorrent的基础

BitTorrent是一种P2P文件共享系统,它允许用户将大量的数据(尤其是大文件)上传到IP网络。BitTorrent是区别于其他类似的文件传输应用程序,而不是下载资源(一个或多个文件)从一个单一的源(例如一个中央服务器),用户下载的碎片文件从其他用户在同一时间。其结果是,文件传输时间大大减少,因为共享相同资源的用户群(或其一部分)可以由几个到几千个主机组成。这样一群在同一资源感兴趣的用户(称为“节点”)相结合的一个重要组成部分(称为“追踪者”)在BitTorrent。本文结合同行和跟踪器是一个叫做“群”。跟踪负责控制节点之间的资源转移。在特定资源或资源的一部分,对等节点需要共享资源并执行传输。

我们可以区分的阶段,他们都参与了下载或共享一个给定的资源两类BitTorrent的同龄人。这些类型是:

(1)种子节点,拥有完整的资源,只是共享它。

(2)节点列表不具备完整的资源,但他们很有兴趣这么做。他们也分享他们已经下载的片段。当一个节点列表获得所有剩余的碎片的资源就自动成为种子。

在BitTorrent的规范([1]、[2]),两个主要的协议说明,规范数据传输:点跟踪器和对等。

同伴和跟踪之间的连接可以用一个HTTP(超文本传输协议)使用,或通过基于UDP的请求。目前,跟踪的作用减弱。跟踪器用于大多开始与群的关系。建立连接后,如PEX流行的BT扩展(同行交流)[2]或DHT(分布式哈希表)[4]使用。这些扩展使同行之间的通信无需使用跟踪器。

在BitTorrent对等的数据交换规范,应使用应用层的专有的基于TCP的协议进行。这是一个有状态的协议,用于建立连接的TCP握手机制相似。然而,也有可能是,而不是在传输层使用TCP协议,UDP协议为基础的mu;TP(mu;洪流传输协议)[15]应使用。本文介绍了基于UDP协议的2009。这不是原来的BitTorrent的规范的一部分,但它是由BT公司创建,与先前的研究结果表明[14],它是目前最流行的选择。

该mu;TP协议的主要目的是有效地管理在文件传输的可用带宽的使用,同时限制对正在进行的传输,文件传输的影响(尤其是非BT相关的)。的mu;TP协议能自动降低速度,BitTorrent的分组发送节点间万一有同一个主机上运行的其他应用程序的干扰。该协议使用的拥塞控制算法,这是一个修改版本的ledbat(低额外时延的背景传输)[ 5 ],基于单向时延测量。的mu;TP协议是非常流行的BitTorrent客户端实现,mu;TP(http://www.utorrent.com)从2版本开始,与目前使用的是默认的。该协议还可用于其他的BT客户端,如BitTorrent(HTTP://www.bittorrent。com),Vuze(HTTP:// www.vuze.com),或传输(HTTP://www.transmissionbt.com)。

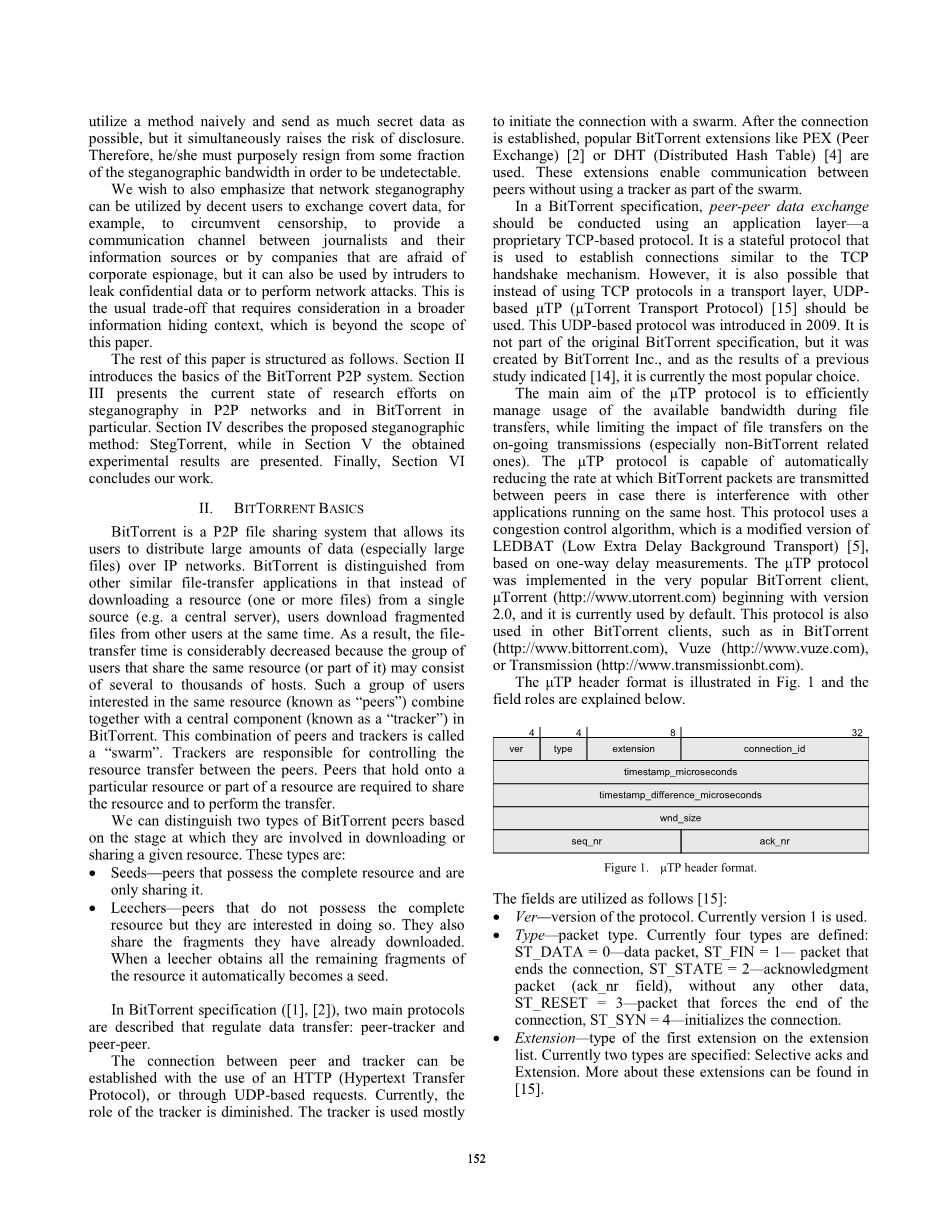

图1中示出的是一头TP的头文件,并解释了该字段的作用。

图1 mu;TP头文件格式

领域是利用如下[15]:

版本版本的协议。目前使用1版本。

类型数据包类型。目前有四种定义:ST_DATA = 0—数据包, ST_FIN = 1— 数据包中断连接, ST_STATE = 2—获得数据包 (ack_nr field),没有其他数据, ST_RESET = 3—数据包导致了连接中断, ST_SYN = 4—初始化连接。

扩展列表上的第一个扩展类型的扩展类型。指定当前两类:选择性确认和扩展。更多关于这些扩展可以发现在[15]。

Connection_id-random,独一无二的号码,是一个连接标识符。从去年第二,通过从时间上包是从本地计算机发送

timestamp_microseconds-number。timestamp_difference_microseconds-the差当地时间和最后接收到的数据包的时间戳之间,当时接到最后一包。这是最新的单向延迟测量的链路从远程对等到本地机器。

wnd_size-advertised接收窗口(以字节为单位)。

seq_nr-the序列号。

ack_nr-the序列号数据包的发送者去年从远程节点收到的。

从上述标题字段,的timestamp_microseconds将所提出的隐写方法中起着重要的作用。

通常,BitTorrent客户端建立与其他同龄人多连接整个传输过程中通常约70 [14]。BitTorrent连接的特点是高分组速率和一个单一的资源下载由多个客户端同时(一对多的传输)。这也如图2所示,可以发现,其中包向不同的客户所产生的顺序是高度可变的,不同的网络定位数据包重相互交错。

图2 不同的客户数据包产生的高异变

这就是为什么,由于它的变异性和高容量,该命令中的数据包被发送或接收的客户端可以被用作隐藏数据交换的载体。此功能是用于隐藏流启用BitTorrent服务秘密通信。

3 相关工作

在对等网络中的隐写术已经被研究界的目标。利用信息隐藏技术于:

创建一个隐藏的存储服务的能力[8],将隐写术从本地存储系统[9]一个分布式的P2P系统是基于分布式哈希表。

建立一个自适应的隐蔽通信系统[12]。

然而,上述都是隐写方法,提出了利用P2P系统的具体协议,他们利用现有的知名。

据作者所知,在2008年只有两篇论文讨论了BitTorrent的特定的隐写方法。[6]提出利用洪流的元数据文件来隐藏信息。指定了2种方法:一种是基于改变的地址和其他重复使用的一些洪流文件字段的地址的信。这些方法现在已经过时因为网址正被磁铁URI取代(http://magnet- uri.sourceforge.net)。

埃登本茨等人[7]介绍了BitTorrent的P2P网络中,特别是在隐蔽通信的一个有趣的概念。关键的想法是让阴谋的同龄人找到彼此而不被所谓的隐写的握手和广播方式显示。

作者提出了实现隐藏的通信,以改变片段请求序列(请求顺序通道)。有几个其他的方法被描绘为上面提到的替代品的基础上:

选择一个子集的片段,根据一个共享的秘密,这是一个增强的方法如上所述。

在对等协议消息的时间或资源片段发送速率的变化。例如,可以通过将秘密数据嵌入到片段请求的接收和相应的传输之间的时间来实现。对于资源的片段(或数据包),它们被发送的速率被修改以使隐藏通信。对于这些方法,作者得出结论,他们是可行的,如果对等者之间的连接是稳定的,在现实生活中的网络,使用的校正码是必要的。这是事实上的隐写方法,利用时间的关系[13],以及要求同步和普遍较低的隐写带宽比其他方法达到一个已知的问题。

设置包含隐藏信息的端口号,如作者所表示的,这种方法是在连接过程中使用的端口号是有限的,因此只能使用它的初始值。这个结果在非常低的隐写带宽。

不幸的是,它也必须强调,上述方法的作者没有提供任何实验结果,因此,他们没有正确的评价。然而,他们在公开的实施可行的BitThief (http://bitthief.ethz.ch)。

在本文中,我们提出了一个新的BitTorrent 隐藏流的密写方法。所提出的方法依赖于在对等数据交换协议的数据包的顺序的修改。数据包的排序是不是新的网络隐写的背景和它的方法,修改时间关系的更广泛的群体的一部分,PDU(协议数据单元)[10]。PDU可以通过修改他们的分组间延迟或故意损失或重新排序的影响。首次提出利用的排序网络协议是由Kundur和Ahsan [18]。能够控制分组排序,他们提出了利用IPSec协议报头序列号字段:ESP(封装安全载荷)和AH(认证头)。也chakinala等人。[17]研究和形式化的各种模型在有序的渠道隐藏通信提出的TCP流量模拟结果。然而,所有这些方法都缺乏不可检测性或隐写带宽。在现实生活中的IP网络,在单播的排序(作者认为)不是经常目睹。因此,当有意重新开采过度很容易发现,当它是有限的那么产生的隐写带宽低(通常是几位/秒或更少)。此外,这样的解决方案通常需要一个同步机制,正确提取秘密数据。

另一个概念是由罗等人提出的[19]。把隐藏的数据控制在这段是作者同时TCP连接分布式订单。如果该段到达预定的顺序的接收器,他们被映射到隐藏的数据位序列。然而,这个解决方案并没有解释他们如何处理延迟和在现实生活中的IP网络可以隐藏信息提取的干扰造成的影响。在这种情况下,一些发射机接收机的同步是必要的。

本文提出了利用隐藏流事实在BitTorrent通常有一对多的传输,mu;TP头分组编号和检索原始序列提供了一种手段。这可以提供很高的带宽(信息比特每秒数百)下的不可检测性的条款不要求同步。

4 隐藏流描述

秘密通信的情况下,我们认为该方法是如图3所示。我们假定的秘密数据的发送和接收双方都有一定数量的Bi

剩余内容已隐藏,支付完成后下载完整资料

资料编号:[28890],资料为PDF文档或Word文档,PDF文档可免费转换为Word

您可能感兴趣的文章

- 饮用水微生物群:一个全面的时空研究,以监测巴黎供水系统的水质外文翻译资料

- 步进电机控制和摩擦模型对复杂机械系统精确定位的影响外文翻译资料

- 具有温湿度控制的开式阴极PEM燃料电池性能的提升外文翻译资料

- 警报定时系统对驾驶员行为的影响:调查驾驶员信任的差异以及根据警报定时对警报的响应外文翻译资料

- 门禁系统的零知识认证解决方案外文翻译资料

- 车辆废气及室外环境中悬浮微粒中有机磷的含量—-个案研究外文翻译资料

- ZigBee协议对城市风力涡轮机的无线监控: 支持应用软件和传感器模块外文翻译资料

- ZigBee系统在医疗保健中提供位置信息和传感器数据传输的方案外文翻译资料

- 基于PLC的模糊控制器在污水处理系统中的应用外文翻译资料

- 光伏并联最大功率点跟踪系统独立应用程序外文翻译资料